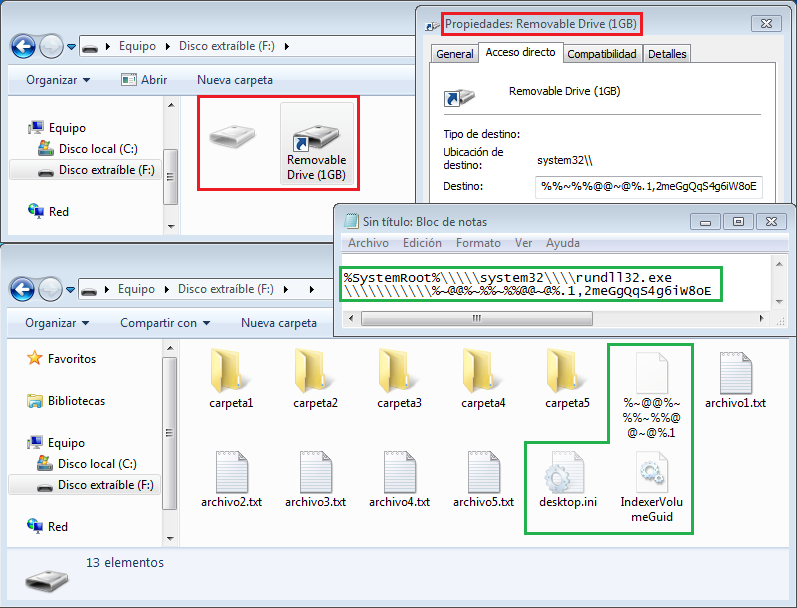

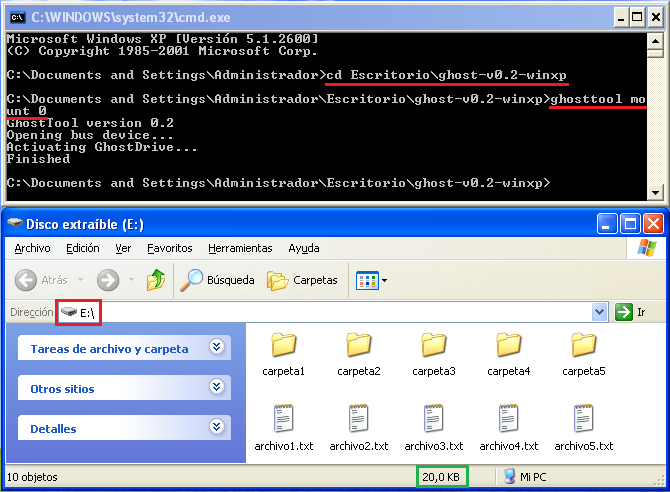

Ghost: Honeypot para malware que se propaga a través de dispositivos USB - Parte II | Revista .Seguridad

La ingeniería social, la técnica más usada por los ciberdelincuentes | Noticias de Castilla-La Mancha

Ghost: Honeypot para malware que se propaga a través de dispositivos USB - Parte II | Revista .Seguridad